Chefe no Núcleo de Resposta a Incidentes/ GOC/ CGIC

1. Enquadramento

Face ao aumento de ameaças no espetro cibernético, tanto na quantidade de malwares e softwares potencialmente perigosos como nas ameaças de rede emergentes, as empresas e instituições a nível mundial estão obrigadas a reforçar as suas equipas de segurança.

Nos últimos anos, a incidência de ciberataques tem crescido exponencialmente em todo o mundo, refletindo a complexidade e sofisticação em constante evolução das ameaças digitais.

De acordo com o Relatório de Ameaças à Segurança na Internet (ISTR) da Symantec, em 2022, o número de ameaças cibernéticas aumentou em 64%, atingindo níveis alarmantes. Portugal, como parte integrante deste cenário global, não permanece imune a esta tendência.

Em território nacional, dados do Centro Nacional de Cibersegurança (CNCS) indicam que, em média, são detetados mais de 100 incidentes de segurança por dia, variando desde ataques de phishing a intrusões mais sofisticadas. Este aumento notável de incidentes ressalta a urgência de reforçar as medidas de cibersegurança em todas as frentes.

Adicionalmente, o Relatório Anual de Cibersegurança da União Europeia destaca a importância de uma abordagem coordenada entre os estados-membros para enfrentar ameaças cibernéticas transfronteiriças. Este cenário reforça a necessidade de investir em infraestruturas de cibersegurança avançadas, criando os Security Operations Centers (SOC).

2. Estrutura de um SOC

Para enfrentar o aumento das ameaças descritos anteriormente, a criação de um SOC surge como uma resposta eficaz. Um SOC é um centro de comando e controlo especializado na monitorização, deteção, resposta e mitigação de ameaças cibernéticas (é um termo “civil” utilizado pela comunidade de cibersegurança para estes centros) .

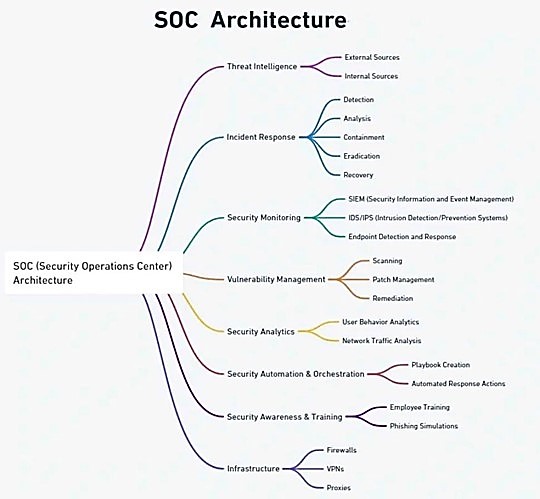

Na Figura 1 podemos ver todas as funções que um SOC idealmente deve conter, bem como as tarefas a executar para cada função. De forma mais simplificada, um SOC deve ser dividido em camadas, criando uma hierarquia, com as seguintes funções:

- Tier 1 – Analista Júnior – responsáveis pela análise primária aos incidentes, efetuando a triagem do que é ou não um incidente, diferenciando ofensas reais de falsos-positivos. Este analista deve ainda, com uma maior maturidade na área, identificar eventos de segurança de alto risco, que podem levar a futuros incidentes. Caso este analista não consiga resolver um incidente, este deve escalar o mesmo para um Analista Sénior ou um Elemento de Resposta a Incidentes.

- Tier 2 – Resposta a Incidentes – analistas que visam a responder aos casos escalados pelos analistas de Tier 1, efetuando uma análise mais profunda, seguindo o caminho de um possível ataque e identificando possíveis máquinas infetadas na rede. Quanto mais detalhado e preciso o trabalho realizado pelo analista de Tier 1, mais rápida será a resposta ao incidente. Um elemento de resposta a incidentes deve também efetuar relatórios sobre os incidentes e comprometimentos, bem como estudar e implementar medidas de mitigação aos mesmos.

- Tier 3 – Threat Hunting – pessoal mais experiente integrante de um SOC, responsáveis por auxiliar em incidentes de larga escala, quando os elementos de Tier 2 não conseguem efetuar uma resposta em tempo útil. Além disso, realizam e supervisionam análises de vulnerabilidade e testes de penetração para identificar possíveis vetores de ataque. A sua responsabilidade mais importante é identificar proactivamente ameaças, lacunas de segurança e vulnerabilidades que possam ser desconhecidas. Devem também recomendar formas de otimizar as ferramentas de monitorização de segurança implementadas à medida que adquirem conhecimento substancial sobre uma possível ameaça aos sistemas.

Gestor de um SOC

Os gestores de SOC supervisionam a equipa de operações de segurança. Fornecem orientação técnica, se necessário, e são responsáveis por gerir adequadamente a equipa. Isso inclui recrutamento, formação e avaliação dos membros da equipa, criação de processos, análise de relatórios de incidentes e desenvolvimento e implementação de planos de gestão de incidentes necessários.

Também supervisionam os aspetos financeiros de um SOC, apoiam auditorias de segurança e prestam contas ao diretor de segurança da informação (CISO) ou a uma posição de gestão de nível superior correspondente.

Para uma instituição da dimensão do Exército Português, com cerca de 5.000 utilizadores a apoiar, um SOC deve conter, no mínimo. 5 Analistas de Tier 1, 2 Elementos de Resposta a Incidentes, 2 Threat Hunters e 1 Gestor de SOC, todos a trabalharem única e exclusivamente nas suas tarefas previamente identificadas.

Figura 1 – Arquitetura completa de um SOC

Para além da quantidade a ser garantida, a qualidade dos elementos de um SOC deve também ser tida em conta. Como tal devem ser considerados os anos de experiência e a formação obtida ou a obter por cada função. Para cada camada, os elementos devem ter o tempo de experiência adequado e alguns cursos como por exemplo:

Analista Tier 1:

- 1 a 2 anos de experiência em funções de suporte de segurança, análise de logs ou administração de sistemas;

- Formações: Certificação CompTIA Security+, Certificação EC-Council Certified Security Analyst (ECSA), Cisco Certified CyberOps Associate. Outras formações em sistemas e redes considera-se também útil para o desempenho da função e mais rápida progressão.

Elemento de Resposta a Incidentes Tier 2:

- 3 a 5 anos de experiência como Analista de Tier 1 e com experiência em relatórios e gestão de crises no ciberespaço.

- Formação: Certificação GIAC Certified Incident Handler (GCIH), Certificação EC-Council Certified Incident Handler (ECIH), Cursos SANS SEC504 (Hacker Tools, Techniques, Exploits, and Incident Handling) e SEC599 (Defeating Advanced Adversaries – Purple Team Tactics & Kill Chain Defenses).

Elemento de Threat Hunting Tier 3:

- Pelo menos 5 anos de experiência em deteção proativa de ameaças e análise comportamental.

- Formação: Certificação Certified Threat Intelligence Analyst (CTIA), Certificação EC-Council Certified Threat Intelligence Analyst (CTIA), Cursos SANS SEC511 (Continuous Monitoring and Security Operations) e SEC564 (Red Team Operations and Threat Emulation).

Gestor de SOC:

- Pelo menos 8 anos de experiência em cibersegurança e em gestão de equipas.

- Formação: Certificação Certified Information Systems Security Professional (CISSP), Certificação Certified Information Security Manager (CISM), Cursos SANS MGT512 (Security Leadership Essentials for Managers) e MGT514 (Security Strategic Planning, Policy, and Leadership).

3. Grupo de Operações no Ciberespaço (GOC)

Paralelo ao exposto no ponto anterior, existem, dentro das várias competências do Centro de Guerra de Informação e Ciberespaço (CGIC), as competências de executar e coordenar a segurança da informação, das operações em redes de computadores, da ciberdefesa, de comando e controlo e das operações de informação e de garantir a capacidade de resposta do Exército face à ocorrência de incidentes de segurança, assegurando a defesa do ciberespaço e da sua informação.

Para executar estas tarefas, foi criado, dentro do CGIC, o Grupo de Operações no Ciberespaço, sendo este a materialização de um SOC com algumas diferenças da estruturação referenciada anteriormente. Este grupo, contém na sua orgânica, o seu Comando, o Núcleo de Monitorização e Análise, o Núcleo de Resposta a Incidentes, o Núcleo de Proteção Periférica e uma Secção de Exploração.

Por comparação às várias camadas referenciadas no Ponto 2., o Núcleo de Monitorização e Análise contempla as tarefas dos Analistas de Tier 1, o Núcleo de Resposta a Incidentes contempla as tarefas dos Elementos de Tier 2, a Secção de Exploração contempla algumas tarefas dos Elementos de Threat Hunting (Tier 3) e o Comando do Grupo visa a efetuar as tarefas de Gestor do SOC.

Na comunidade de ciberdefesa existem duas linhas de pensamento, uma em que a Proteção de Perímetro, com as tarefas de gestão de firewalls, das políticas de acesso à internet e aos terminais de VPN, deve pertencer ao Security Operation Center, enquanto outra defende que esta componente deve estar no Network Operations Center – Centro onde são geridas as redes e serviços. No Exército Português, esta componente está presente no Grupo de Operações no Ciberespaço, facilitando assim a visibilidade dos acessos à internet e os bloqueios de ataques externos.

4. Criação e constituição de uma Cyber Incident Response Team (CIRT) e do Núcleo Cyber Incident Response Capability (CIRC)

Para além da estruturação de um SOC/GOC, devem ser criadas equipas para a resposta aos incidentes que relevem ter uma maior urgência, por forma a responderem a incidentes que envolvam o deslocamento a qualquer área geográfica onde ocorreu o incidente.

Como tal, deve ser criada uma equipa especializada, essencial para garantir uma resposta rápida e eficaz a ameaças emergentes. Esta equipa desempenha um papel crítico na contenção e mitigação de incidentes. As suas tarefas são semelhantes às das diversas funções, com especial ênfase na análise forense e na resposta aos incidentes.

Por norma, estas equipas trabalham em turnos que permite abrangência total pelas 24 horas do dia. Isto, pode ser garantido de duas maneiras, garantindo uma escala de 24 horas, cobrindo principalmente as horas fora do horário laboral ou, em alternativa, funcionando num horário de rotatividade horária, em três turnos de 8 horas.

De forma a garantir uma equipa de resposta não só no Exército como também nas Forças Armadas, foi levantado organicamente o Núcleo CIRC do Exército.

Este Núcleo é levantado por militares do Grupo de Operações no Ciberespaço, ficando sob a responsabilidade do Comando de Operações de Ciberdefesa (COCiber).

Constituintes deste Núcleo, estão também os CIRC dos restantes Ramos, bem como o CNCS. O Núcleo CIRC responde perante o NCIRC, conforme podemos verificar na Figura 2, podendo ser solicitado pelo mesmo.

Figura 2 – Estrutura dos CIRC a nível das Forças Armadas

5. Conclusões

Neste artigo é possível verificar algumas diferenças entre a constituição de um SOC Civil e o GOC militar. Contudo, apesar das diferenças, é verificável que os processos e orgânica do GOC é compatível com a orgânica constituída no mundo civil.

É necessário, contudo, estabelecer procedimentos mais incisivos, não só a nível da ciberdefesa, como a nível dos sistemas e redes no Exército Português e ao nível do Exército.