Oficial Adjunto do Núcleo de Operações de Ciberdefesa/DCSI

Oficial Adjunto do Núcleo de Operações de Ciberdefesa/DCSI

Ao longo das últimas décadas, as tecnologias de informação tornaram-se parte do nosso quotidiano, com a generalização do uso de smartphones, tablets e computadores no nosso dia a dia. Esta realidade traz consigo alguns desafios, em particular uma ameaça crescente a ataques no ciberespaço devido ao aumento exponencial da superfície de ataque e à disponibilização de dados sensíveis nos nossos dispositivos.

A Rede de Dados do Exército (RDE) não foge a esta regra. O aumento de serviços disponibilizados é uma realidade necessária e inevitável para a transformação digital e desmaterialização de processos em curso. Tal como nas organizações civis, o incremento de serviços disponibilizados pelo Exército resulta num incremento da superfície de ataque e, consequentemente, uma maior exposição a ameaças externas.

As ligações de perímetro entre a RDE e a estrutura civil são um dos pontos críticos e de maior vulnerabilidade para os sistemas do Exército. Por forma a colmatar este ponto crítico, uma das soluções para incrementar a segurança é utilizar uma Sandbox – ambiente isolado onde é possível correr software de forma segura, com a capacidade de prevenção avançada contra ameaças, rápida deteção e recursos de resposta automatizada. Neste âmbito, encontra-se em teste no Exército uma solução do fabricante CheckPoint (equipamento SandBlast) para validação dessa solução. De seguida, iremos explanar as capacidades da plataforma, com base em testes efetuados internamente.

A Sandblast opera em múltiplas camadas e fornece uma ampla variedade de recursos de prevenção, incluindo sandboxing, deteção e prevenção avançadas de malware – software desenhado para interromper, causar dano ou ganhar acesso não autorizado a um sistema informático , proteção avançada contra botnets – Rede de computadores infetados com software malicioso controlados como um grupo sem conhecimento do proprietário, e zero-day threats – ameaça que nunca foi vista anteriormente e que não corresponde a nenhuma assinatura de malware , recorrendo à Inteligência Artificial (IA) para detetar, analisar e proteger a nossa rede de ataques sofisticados.

Ao analisar o tráfego de rede de qualquer dispositivo, interno ou externo, a Sandblast deteta tráfego malicioso e interrompe rapidamente ameaças antes que estas possam causar danos ao sistema ou utilizadores, protegendo contra ameaças como malware, ransomware – software malicioso destinado a bloquear o acesso a um sistema até que seja pago um resgate, e ataques DDoS – negação de serviço distribuída; poderá ser o resultado de um ataque levado a cabo por uma botnet.

Recorrendo à tecnologia Threat Emulation – tecnologia de segurança que permite executar programas numa sandbox para deteção de ameaças, podem ser examinados ficheiros de diferentes sistemas operativos, incluindo executáveis e documentos de texto, apresentações, etc… Os ficheiros são simulados num ambiente isolado e analisados assegurando uma proteção zero-day. Esta análise é feita com simulação ao nível do CPU.

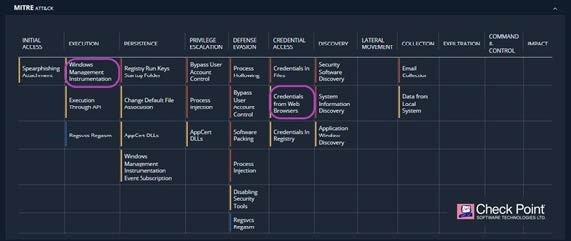

Após a análise, a Sandblast pode fornecer relatórios detalhados baseados na plataforma MITRE ATT&CK. Esta plataforma é uma base de conhecimento globalmente acessível acerca de táticas e téc¬nicas utilizadas em ataques no ciberespaço baseadas em incidentes reais. Os relatórios gerados permitem aos analistas obter uma visão pormenorizada do sucedido e atualizar as medidas de segurança da rede.

A Figura 1, é um exemplo de um relatório gerado pela Sandblast durante a deteção de um AgentTesla. O AgentTesla é um Trojan – software malicioso que aparentemente é um software legítimo, de acesso remoto (RAT) que funciona como keylogger – programa que grava todas as teclas premidas por um utilizador.

Programa que grava todas as teclas premidas por um utilizador. Este malware é capaz de monitorizar e recolher inputs no teclado da vítima, fazer capturas de ecrã e exfiltrar credenciais de software instalado na máquina da vítima, incluindo browsers e clientes de e-mail.

Figura 1 – Relatório da Sandblast

A matriz MITRE ATT&CK (Figura 2), fornecida pelo relatório forense da Sandblast, dá uma maior visibilidade da “chain of attack10” do malware.

O relatório detalhado da Sandblast, que inclui a matriz MITRE ATT&CK gerado pelo threat emulation, destaca as técnicas usadas pelo malware. Neste caso específico, podemos observar que o software analisado tem persistência (Registry Run Keys Startup Folder), alterando os registos de início do sistema para garantir que é executado no arranque do sistema. Este software também tem acesso a credenciais utilizadas no Web Browser.

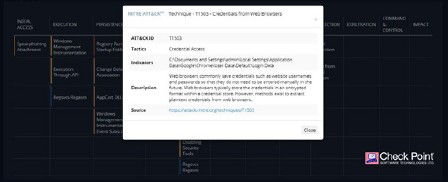

Figura 3 – Credenciais da técnica do web browser usado pelo AgentTesla

Na Figura 3, podemos ver que, selecionando um indicador, é possível verificar mais detalhes da ameaça em questão. Neste caso, o malware tenta aceder ao local onde o Google Chrome guarda as credenciais utilizadas no browser.

Uma das características mais notáveis da CheckPoint Sandblast é a sua base de dados de ameaças integrada, gerada a partir de Threat Intelligence de mais de 100 fontes de dados, incluindo feeds de ameaças, repositórios de malware e fontes da deep web. Isso permite que o sistema detete e bloqueie as ameaças mais recentes com rapidez e precisão.

Além da funcionalidade de threat emulation, ela tem dois outros mecanismos para a proteção preventiva dos utilizadores:

- Sandblast Threat Extraction: permite entregar aos utilizadores versões limpas e reconstruídas de ficheiros potencialmente maliciosos que são recebidos por email ou transferência de ficheiros;

- Proteção avançada de e-mail: oferece proteção aos utilizadores contra ameaças, extraindo a ameaça nos e-mails recebidos, bem como examinando todos os aspetos das mensagens de e-mail antes que elas entrem na caixa de correio, incluindo anexos ou links de e-mail, detalhes do remetente e do destinatário e o texto no corpo do e-mail.

Para esse fim, a SandBlast Net-work avalia mais de 300 parâmetros por e-mail com várias tecnologias inovadoras e mecanismos baseados em regras, que incluem processamento de linguagem natural (NLP), emulação de ameaças, proteção contra phishing baseada em IA, proteção contra fraude baseada em IA, reputação do endereço do remetente, emulação de cliques em links e Click-Time Protection (também chamado de reescrita de URL) que analisa e bloqueia links maliciosos em tempo real, à medida que são clicados.

Esta solução foi testada numa CheckPoint a funcionar como proxy e com a funcionalidade de threat emulation ativa. Os testes foram efetuados com sucesso e pudemos observar que existe uma emulação dos ficheiros antes de se fazer o download via proxy, apresentando um relatório do sucedido. Caso exista algum problema, o ficheiro é colocado em quarentena e eliminado.

Apesar do nível de proteção apresentado pela Sandblast, caso se pretenda avançar com uma solução deste tipo para incremento da segurança da RDE, a utilização de apenas um gateway poderá apresentar uma diminuição na qualidade de serviço, tendo em conta que, com a dimensão da RDE, a utilização de apenas um gateway poderá causar problemas de estrangulamento na rede uma vez que a análise do software é demorada.

Como conclusão e após a elaboração dos testes referidos acima, considera-se que esta tecnologia aumenta consideravelmente o nível de segurança de perímetro da RDE, sendo desejável a adoção deste tipo de solução nos serviços expostos ao exterior.

Referências:

- https://blog.checkpoint.com/2020/01/15/taking-security-to-the-next-level-with-mitre-attck/

- https://www.checkpoint.com/downloads/products/sandblast-network-solution-brief.pdf

Fonte: A Mensagem, Boletim Informativo do Regimento de Transmissões, Ed. 2023, Porto