Chefe no Núcleo de Resposta a Incidentes

FONTE: Texto publicado em “A Mensagem 2025”. Boletim informativo do Regimento de Transmissões. Porto.

Resumo: A arquitetura Zero Trust, conforme orientado pelo Departmento de Defesa dos EUA (DoD), utiliza tecnologias como autenticação multifator, gestão de identidades e acessos, micro-segmentação, criptografia e monitorização contínua, já comuns em muitas organizações para reforçar a segurança dos sistemas e dados.

A migração para a Cloud deve ser cuidadosamente planeada e só realizada após a implementação plena do Zero Trust, garantindo maior segurança e melhor acesso à informação no Exército Português. Embora esta abordagem seja reconhecida, é necessário avançar em sua aplicação efetiva na instituição para enfrentar ameaças cibernéticas e proteger dados digitais.

Pilares da arquitetura Zero Trust

Nos dias de hoje, em que as ameaças no ciberespaço evoluem constantemente, tornando insuficiente as abordagens tradicionais de segurança, baseadas em perímetros, com a abordagem de defesa em profundidade. A arquitetura Zero Trust surge como uma resposta estratégica a esse desafio, redefinindo os conceitos de confiança na segurança da informação.

Esta arquitetura baseia-se no princípio de que nenhuma entidade deve ser automaticamente confiável e que qualquer parte da rede pode ser comprometida a qualquer momento. Assim, a segurança não está associada a um perímetro físico ou lógico, mas é aplicada diretamente onde estão os ativos mais valiosos: os dados e os recursos.

Deste modo, a arquitetura Zero Trust representa a mudança do paradigma de segurança, colocando o foco na proteção de utilizadores, recursos e dados, independentemente de onde estejam inseridos.

Pilares da arquitetura Zero Trust

A arquitetura Zero Trust, definida pela Cybersecurity and Infrastructure Security Agency (CISA), estrutura-se em torno de cinco pilares fundamentais que orientam a sua implementação. Cada um destes pilares desempenha um papel essencial na construção de um ambiente seguro e resiliente, onde a confiança não é presumida, mas verificada continuamente. Estes pilares são: Identidade, Dispositivos, Redes, Aplicações e Workloads e Dados.

Uma identidade consiste numa coleção de informações que distingue de forma inequívoca um utilizador ou entidade dentro de um sistema. Esses atributos podem incluir, mas não se limitam a:

- Utilizadores humanos: Nome de utilizador, endereço de e-mail, número de identificação ou ou-tros dados pessoais.

- Entidades não humanas: Identificadores de dispositivos, certificados digitais, chaves API ou no-mes de aplicações.

A identidade é o ponto de partida para todas as decisões de acesso dentro de uma arquitetura Zero Trust. Cada vez que um utilizador ou entidade tenta interagir com um recurso, a identidade deve ser rigorosamente validada através de:

- Autenticação Multi-Fator (MFA): Garantindo que a identidade é legítima;

- Gestão de Identidade e Acesso (Identity and Access Management – IAM): Concedendo apenas o acesso à informação estritamente necessária;

- Monitorização Contínua: Verificando o comportamento da identidade em tempo real para identificar desvios ou atividades suspeitas.

Figura 1 – Tipos de Autenticações Multi-Fator

Um dispositivo é qualquer ativo para a organização, sendo hardware ou software, que seja utilizado para a ligação à rede, incluindo servidores, computadores fixos e portáteis, dispositivos móveis, impressoras, equipamentos de rede, entre outros. Por forma a garantir a segurança constituinte deste pilar, deve ser garantido:

- Inventário de dispositivos: Manutenção de uma lista atualizada de todos os dispositivos que interagem com os sistemas;

- Gestão de dispositivos móveis (MDM): Implementação de políticas de segurança para dispositivos móveis e endpoints;

- Monitorização de integridade: Avaliação contínua do estado de segurança dos dispositivos, garantindo que estão atualizados e não comprometidos.

Embora o modelo Zero Trust elimine o conceito de confiança implícita dentro das redes, este pilar

foca-se na segmentação e proteção do tráfego de rede. As principais práticas incluem:

- Segmentação de rede: Divisão da rede em segmentos menores para limitar o movimento lateral em caso de compromisso;

- Criptografia de tráfego: Uso de protocolos como TLS para proteger comunicações internas e externas;

- Monitorização de tráfego: Implementação de sistemas que detetam atividades anómalas ou potencialmente maliciosas.

As aplicações e os workloads são frequentemente alvos críticos e, como tal, propícios a ciberataques. Este pilar concentra-se na segurança das aplicações, desde o desenvolvimento até à operação. Os aspetos críticos incluem:

- Gestão de acessos a aplicações: Garantir que apenas utilizadores autenticados podem interagir com aplicações sensíveis;

- Análise de vulnerabilidades: Identificação e mitigação proativa de falhas de segurança nas aplicações;

- Ambientes isolados: Implementação de medidas de contenção que impedem a propagação de ataques dentro das aplicações;

- Orquestração de Políticas: Coordenação de políticas de segurança através de diferentes domínios e sistemas.

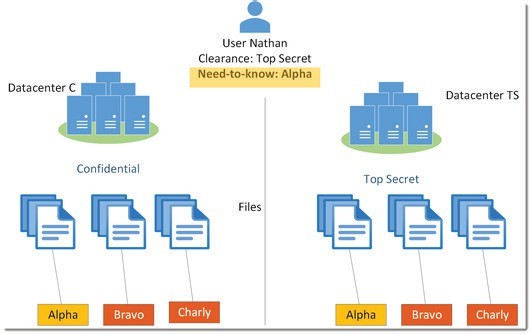

Os dados são o núcleo de qualquer organização e o pilar central a arquitetura Zero Trust garante que são protegidos de forma robusta, independentemente de onde estejam armazenados ou processados. As práticas incluem:

- Classificação de dados: Identificação e categorização dos dados com base na sua sensibilidade;

- Controlo de acessos baseado em contexto: Garantir que apenas utilizadores e dispositivos autorizados podem interagir com dados específicos;

- Encriptação e tokenização: Proteção dos dados em repouso, em trânsito e em uso para reduzir o risco de exposição.

Figura 2 – Segregação de Acesso aos Dados

Como deve o Exército abordar uma arquitetura Zero Trust?

Com o crescente de tecnologia presente nas redes e sistemas do Exército, bem como no acesso mais global e através de acessos remotos, cada vez mais se estuda as opções da migração de alguns serviços para a Cloud. Para além disto, muitas aplicações e serviços focam esta mesma migração, dado a estratégias organizacionais e custos associados.

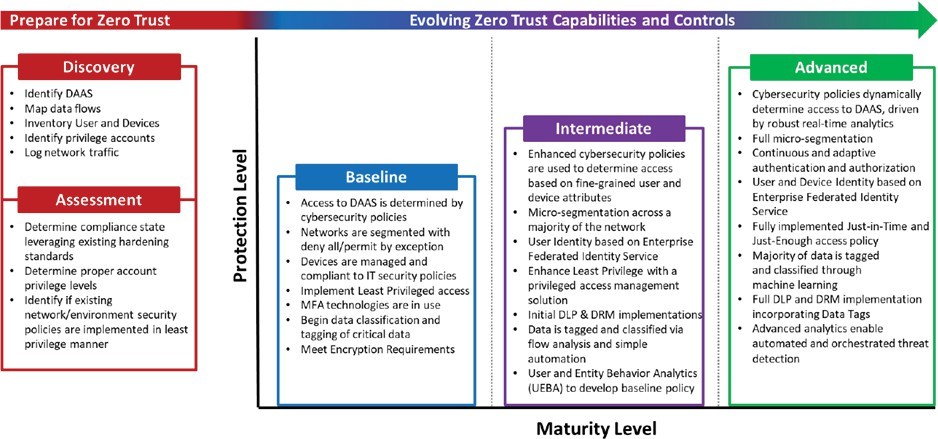

A implementação de uma arquitetura Zero Trust é essencial para qualquer organização que procure fortalecer a sua postura de segurança, especialmente antes de integrar soluções baseadas na Cloud ou conectá-las a redes externas. Adotar este modelo antes de avançar para esses passos é uma decisão estratégica que protege a organização de vulnerabilidades inerentes às infraestruturas tradicionais e às ameaças emergentes e que tem de ser feito antes da migração de serviços e dados para a Cloud.

Figura 3 – Transição de Serviços On-premise para Cloud

Numa implementação de uma arquitetura Zero Trust, ninguém está acima das regras de segurança. Permitir exceções para utilizadores específicos enfraquece a integridade do sistema e cria lacunas que podem ser exploradas por atores maliciosos. Como tal, deve ser considerado que todos utilizadores são potenciais vetores de ataque pois podem, sem querer, comprometer a segurança devido a credenciais rou-badas ou através de campanhas de phishing.

Posto este pressuposto, devem-se evitar privilégios excessivos pois estas exceções podem levar a níveis de acesso desnecessariamente altos, aumentando o risco de movimentos laterais dentro da rede em caso de comprometimento. A arquitetura Zero Trust exige, também, que todos os acessos sejam validados, independentemente do cargo, função ou localização.

Como é possível ver na Figura 4, deve também existir planeamento do ponto de vista de utilização dos serviços e da segurança numa fase de transição. Os serviços e dados devem ser migrados de forma estudada, existindo uma fase de transição, onde o acesso aos mesmos deve ser feito de forma limitada e os controlos de segurança devem já estar configurados. Como objetivo, o Exército Português deve estabelecer as políticas que garantam a segurança descrita nos pilares da arquitetura Zero Trust.

Figura 4 – Arquitetura de Transição

Conclusões

No contexto da cibersegurança moderna, as tecnologias e princípios subjacentes à arquitetura de Zero Trust, conforme detalhado na Zero Trust Reference Architecture do Department of Defense (DoD), são amplamente reconhecidos e utilizados. Estas tecnologias, que incluem autenticação multifator, gestão de identidades e acessos, micro-segmentação, criptografia, monitorização contínua, entre outras, já são conhecidas e implementadas em várias organizações para reforçar a segurança dos seus sistemas e dados.

A migração para a Cloud, seja em modelo público, privado ou híbrido, deve ser abordada com cautela e planeamento quer estratégico, quer dos sistemas. É essencial que a arquitetura de Zero Trust esteja plenamente estabelecida antes de se proceder à migração para a Cloud. Ao implementar a arquitetura de Zero Trust antes da migração para a Cloud, o Exército Português não só aumenta a segurança da sua informação como também melhora o acesso à mesma.

Portanto, o Exército Português deve adotar esta abordagem, por forma a estar melhor preparado para enfrentar as ameaças no ciberespaço e proteger os seus dados digitais num mundo cada vez mais conectado e dependente da tecnologia.

Apesar desta arquitetura de segurança ser já conhecida, verifica-se que o Exército Português deve ainda fazer alguns progressos no ponto de vista da sua implementação.

Síntese Biográfica do Autor

Oficial de Transmissões, mestre em Engenharia Eletrotécnica Militar, certificado Cisco Cyberops, Certified Incident Handler. Foi promovido ao atual posto em 01 de outubro de 2023.Desempenhou cargos no Centro de Transmissões do Exército, no Departamento de Ciberdefesa e Segurança da Informação e no Centro de Guerra de Informação e Ciberespaço, como Chefe dos Núcleos de Monitorização e Análise é o Chefe do Núcleo de Resposta a Incidentes. Participou em vários Exercícios Internacionais como o Locked Shields, COM-Americas e Cyber Coalition.